Sécurité des données

Dans le monde intensément connecté qui est le nôtre, les menaces de cybersécurité et les risques internes sont source d'inquiétude permanente. Les organisations doivent avoir de la visibilité sur les données qu'elles détiennent, les mettre à l'abri de toute utilisation non autorisée et identifier clairement les risques qui pèsent sur elles pour mieux les atténuer. Cet article rappelle à quel point la sécurité des données est un enjeu majeur et revient sur les principaux risques de sécurité. Surtout, il propose de bonnes pratiques pour aider votre organisation à se protéger contre la consultation non autorisée, le vol, la corruption, l'empoisonnement ou la perte accidentelle de vos données.

Qu'est-ce que la sécurité des données ?

La sécurité des données est un ensemble de pratiques et de procédures visant à protéger les données contre la consultation non autorisée, le vol, la corruption et la perte accidentelle. Son objectif est de maintenir la confidentialité, l'intégrité et la disponibilité des données. La sécurité des données doit contribuer à protéger les données sensibles (données personnelles, financières ou médicales, et propriété intellectuelle) tout au long de leur cycle de vie, depuis leur création jusqu'à leur destruction. Elle englobe aussi bien la sécurité physique du matériel et des dispositifs de stockage que les contrôles administratifs et l'encadrement des accès, la sécurité des applications logicielles et les politiques de gouvernance des données.

Poursuivez votre exploration

Bonnes pratiques de sécurité pour la plateforme de données moderne

Apprenez les techniques éprouvées des experts en sécurité du lakehouse

La plateforme data lakehouse pour les nuls

Rassemblez toute votre analytique sur une même plateforme

Les fondamentaux du lakehouse

Familiarisez-vous avec le lakehouse en suivant cette formation gratuite à la demande

Pourquoi la sécurité des données est-elle si importante ?

Les données sont un actif hautement stratégique dans les organisations d'aujourd'hui, et leur sécurité ne saurait être négligée. La protection des données doit être une priorité pour toutes les entreprises, quel que soit leur secteur d'activité. C'est d'autant plus vrai que les failles de sécurité ne font que se multiplier. Selon Check Point Research, le nombre de cyberattaques a augmenté de 38 % entre 2021 et 2022.

La protection des données est cruciale, car leur perte ou leur utilisation abusive peut avoir de lourdes conséquences : dégradation de la réputation et de l'image de marque, modèles de ML inexacts, perte d'activité, etc. Et si les secrets industriels et commerciaux d'une organisation sont compromis, sa place dans la compétition peut être définitivement impactée. Selon le rapport « Coût d'une violation de données 2023 » d'IBM, une faille de sécurité coûtait en moyenne 4,45 millions de dollars en 2023, soit 15 % de plus qu'en 2020.

Outre les coûts liés à la dégradation de sa réputation, une entreprise qui n'a pas respecté les exigences réglementaires s'expose à de lourdes amendes. Le Règlement général sur la protection des données (RGPD) et le California Consumer Privacy Act (CCPA) prévoient en effet d'importantes sanctions financières pour les entreprises n'ayant pas efficacement protégé leurs données. Selon le RGPD, l'amende en cas de violation peut atteindre 4 % du chiffre d'affaires annuel d'une entreprise.

Risques pour la sécurité des données

On recense plusieurs types de risques pour la sécurité des données. Voici les plus courants :

Logiciels malveillants

Les logiciels malveillants, ou malware, prennent la forme de vers, de virus ou de logiciels espions et permettent à des utilisateurs non autorisés d'accéder à l'environnement informatique d'une organisation. Une fois infiltrés, ces utilisateurs peuvent perturber le réseau et des terminaux, ou même voler des identifiants.

Ransomware

Un ransomware infecte les appareils d'une organisation et chiffre les données pour les rendre inaccessibles jusqu'au versement d'une rançon. Il arrive parfois que les données soient définitivement perdues malgré le paiement de la somme réclamée.

Phishing

Le phishing, ou hameçonnage, consiste à manipuler des individus ou des organisations pour obtenir des informations comme des numéros de carte bancaire, des mots de passe ou l'accès à des comptes privilégiés. Ces attaques cherchent à dérober ou endommager des données sensibles et se dissimulent derrière l'apparence d'une société de confiance, bien connue de la victime. Les pirates peuvent aussi se faire passer pour des utilisateurs légitimes, toujours dans le but de consulter, voler, empoisonner ou corrompre des données.

Attaques par déni de service distribué (DDoS)

Une attaque DDoS cible des sites web et des serveurs. Elle cherche à perturber les services réseau en submergeant les ressources d'une application. Les pirates à l'origine de ces attaques inondent un site de trafic pour le ralentir ou même provoquer un arrêt complet.

Erreur humaine

Des salariés peuvent exposer accidentellement des données auprès de certains publics non autorisés, tout simplement en les consultant ou en les partageant avec des collègues. Ils peuvent également s'authentifier auprès des ressources de l'entreprise en utilisant une connexion non sécurisée.

Menaces internes

Des salariés mécontents peuvent divulguer délibérément des données ou chercher à les dérober pour en tirer un profit.

Outils et stratégies de sécurité des données

Les outils et les stratégies de sécurité des données donnent à une organisation davantage de visibilité sur ses données stratégiques et l'utilisation qui en est faite. Correctement mise en œuvre, une stratégie de sécurité des données ne protège pas seulement les actifs informatiques d'une organisation contre les activités cybercriminelles, elle contribue également à prévenir les pertes en dressant des garde-fous contre l'erreur humaine et les menaces internes, deux des plus grandes causes de violations de données aujourd'hui. Voici les principaux types d'outils de sécurité des données :

- Chiffrement des données : utilise un algorithme pour brouiller les caractères d'un texte et le rendre illisible. La clé de chiffrement permet ensuite aux utilisateurs autorisés de lire les données.

- Masquage des données : masque les données sensibles pour permettre les activités de développement dans les environnements conformes. En masquant les données, les organisations permettent aux équipes de développer des applications ou de former des personnes à l'aide de véritables données.

- Effacement des données : utilise un logiciel pour écraser définitivement les données figurant sur n'importe quel dispositif de stockage. Le logiciel s'assure ensuite que les données sont irrécupérables.

- Gestion des accès : mobilise des politiques, des contrôles et des technologies pour veiller à ce que seuls les utilisateurs autorisés puissent accéder aux ressources technologiques.

- Gestion des accès basée sur les rôles : contrôle l'accès aux ressources en fonction du rôle de l'utilisateur plutôt que de son identité.

Bonnes pratiques de sécurité des données

Les bonnes pratiques de sécurité des données s'appuient sur des outils de protection tels que ceux que nous avons évoqués dans les précédents paragraphes, ainsi que sur des activités de contrôle et de surveillance. Les bonnes pratiques de sécurité doivent être appliquées dans l'enceinte de l'entreprise comme dans le cloud pour atténuer le risque de violation de données et garantir la conformité réglementaire. Les détails de la mise en œuvre peuvent varier, mais une stratégie de sécurité multicouche est généralement recommandée. Structurée selon une approche de défense en profondeur, elle permet d'atténuer différents vecteurs de menace.

La gouvernance des données est une bonne pratique essentielle. Elle englobe les politiques et les procédures régissant la façon dont les données sont mises à disposition, utilisées et sécurisées. La gouvernance établit des processus qui s'appliquent à l'échelle d'une organisation pour assurer la conformité et la sécurité des données, tout en permettant aux utilisateurs d'accéder aux ressources indispensables à leur mission.

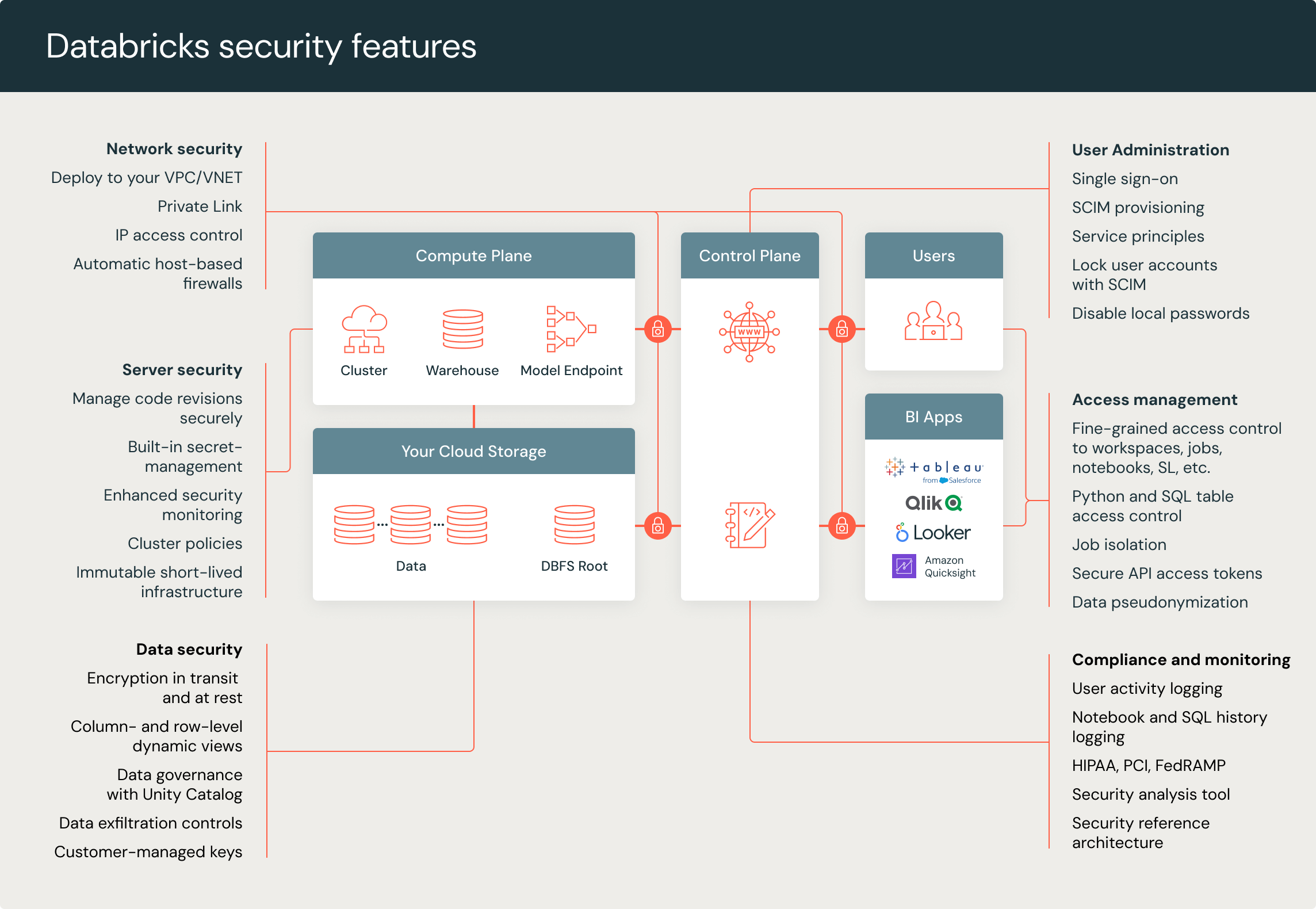

Sécuriser les données sur la Databricks Data Intelligence Platform

La Databricks Data Intelligence Platform fournit une sécurité de bout en bout pour encadrer l'accès aux données des personnes autorisées et aider les organisations à répondre aux exigences de conformité. Databricks délivre une sécurité complète pour protéger vos données et charges de travail. Cela inclut le chiffrement, les contrôles réseau, la gouvernance des données et les audits. Nous proposons également des livres blancs sur les bonnes pratiques, un outil d'analyse de sécurité et des modèles terraform dans le Centre de sécurité et de confiance Databricks.

Unity Catalog, la solution de gouvernance des données de Databricks, fournit une gouvernance granulaire et une gestion centralisée des métadonnées, des utilisateurs et des contrôles d'accès. Il offre aussi du data lineage et des audits d'accès pour assurer une gouvernance globale des données structurées et non structurées, des modèles de machine learning, des notebooks, des tableaux de bord et des fichiers, quels que soient le cloud ou la plateforme où ils résident.